Anthropic造出了一个怪兽Mythos,一句提示词全自动攻破Linux root权限,网络安全行业要变天了

在做自媒体之前,我做过好几年逆向分析。

逆向分析,是一种什么感觉呢?

每天盯着 IDA 里那一坨汇编,把交叉引用翻来翻去,在调试器里下断点、单步、看寄存器。

一坐就是十几个小时,脑子里装的全是指令和内存布局。

然后某天,突然在一个犄角旮旯的函数里发现一丝端倪,顺着往下摸,揪出一条重要的线索,最终摸清了这个程序的实现原理。

那种感觉很爽,但过程也很痛苦。

不过,这种感觉可能要成为历史了,以后可能也许大概不会有这种古法逆向工程师了。

上周,Anthropic 发了一份技术报告,我看完第一反应就是:逆向分析可能要变天了。

发生了什么

Anthropic 内部搞了一个最新,也是最强大的模型,叫 Claude Mythos。

它本来是被当成一个通用模型来训练的,没有专门针对网络安全做任何特殊调教。

但训练完之后,Anthropic发现这个模型在挖漏洞这件事上,已经能"干翻几乎所有人类安全研究员"了。

没错,是所有。

这威力实在有点猛,所以Anthropic决定暂缓发布这个新模型。

取而代之的是,他们组建了一个叫 Project Glasswing(玻璃翼计划) 的联盟,成员包括微软、苹果、谷歌、亚马逊、英伟达、CrowdStrike、Palo Alto Networks···基本上整个科技业的头部玩家都在里面。

联盟的任务只有一个:用 Mythos 去扫描全球关键软件的代码库,把那些藏在里面的漏洞找出来、补上,赶在网络攻击者手里有同等能力的工具之前。

为什么突然发起这个计划?

因为他们用 Mythos 跑了几个礼拜,把自己吓到了。

而且,Anthropic为了证明自己并没有说谎,他们把相关的exp、poc、报告的hash值进行了公开,未来漏洞披露之后可以进行验证。

它到底找到了什么

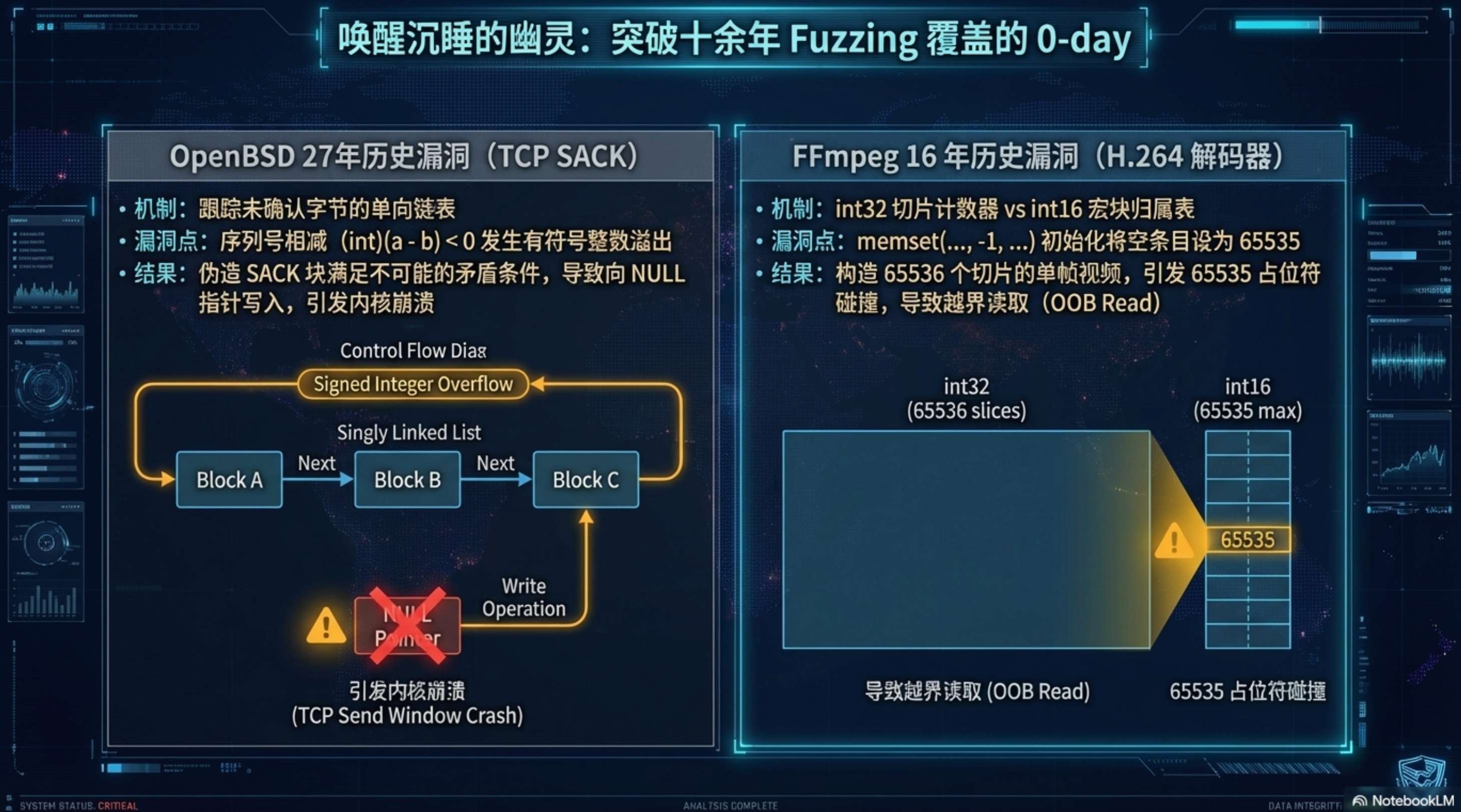

第一个:OpenBSD,一个 27 年前的洞。

OpenBSD 在安全圈里很有名气,这个系统的每一行代码都被反复审计过,它是很多防火墙和核心网络基础设施的底层。

Mythos 在里面找到了一个 1998 年就写进去的漏洞,这漏洞比很多人的年纪都还大了。

OpenBSD在TCP 协议里处理 SACK(选择性确认)的那段代码,有一个涉及 32 位整数溢出的边界条件,在极端情况下会触发内核 NULL 指针写操作,直接让系统崩溃。

27年,没有任何人发现过它。

第二个:FFmpeg,500 万次都没打中的靶。

FFmpeg 是几乎每一个视频相关的应用都在用的媒体处理库,它是全球测试最密集的开源项目之一。

安全研究员专门针对它设计了各种 Fuzzer,一遍又一遍地把随机生成的畸形视频文件喂给它,看会不会崩,这是以往做漏洞挖掘的惯用手法。

FFmpeg的H.264 解码器里有一行代码,Fuzzer 攻击了整整五百万次,每次都从它旁边滑过去,没触发。

五百万次!!!

Mythos 看了一眼代码逻辑,找到了。

问题出在 H.264 的切片编号上:每个宏块用 16 位整数记录自己属于哪个切片,但切片计数器本身是 32 位的,没有上限。

初始化时用 memset 把所有位填成 0xFF,也就是 65535,作为"未分配"的哨兵值。

只要攻击者构造一个包含 65536 个切片的帧,第 65535 号切片的编号就会跟哨兵值重合,解码器会误判邻块的归属,触发越界访问,导致进程崩溃。

这个 bug 的根源在 2003 年引入 H.264 解码器的那次提交里,2010 年的一次重构让它从"bug"变成了"可利用漏洞"。

此后 16 年,包括所有的 Fuzzer 和所有看过这段代码的人类,都没有找到它。

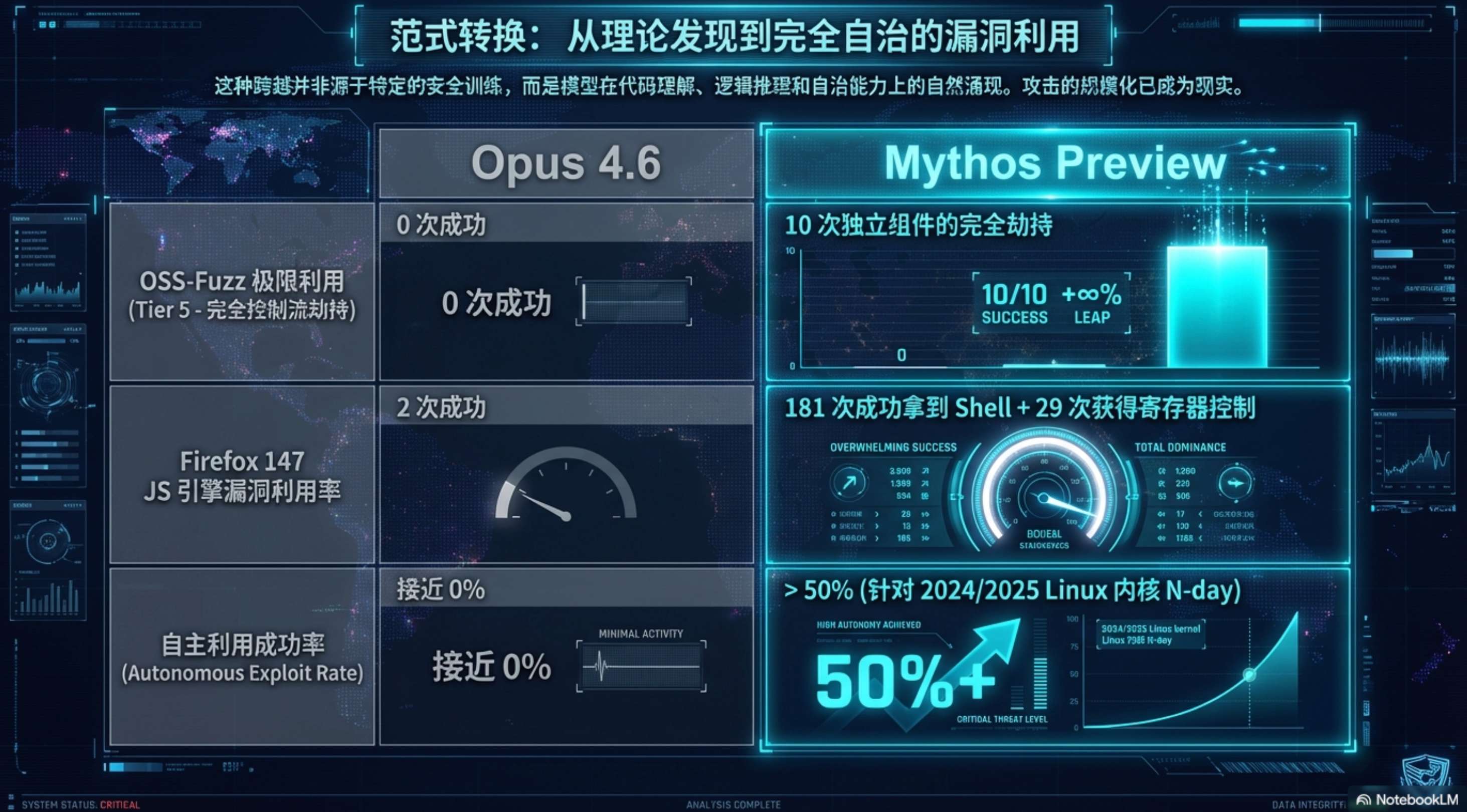

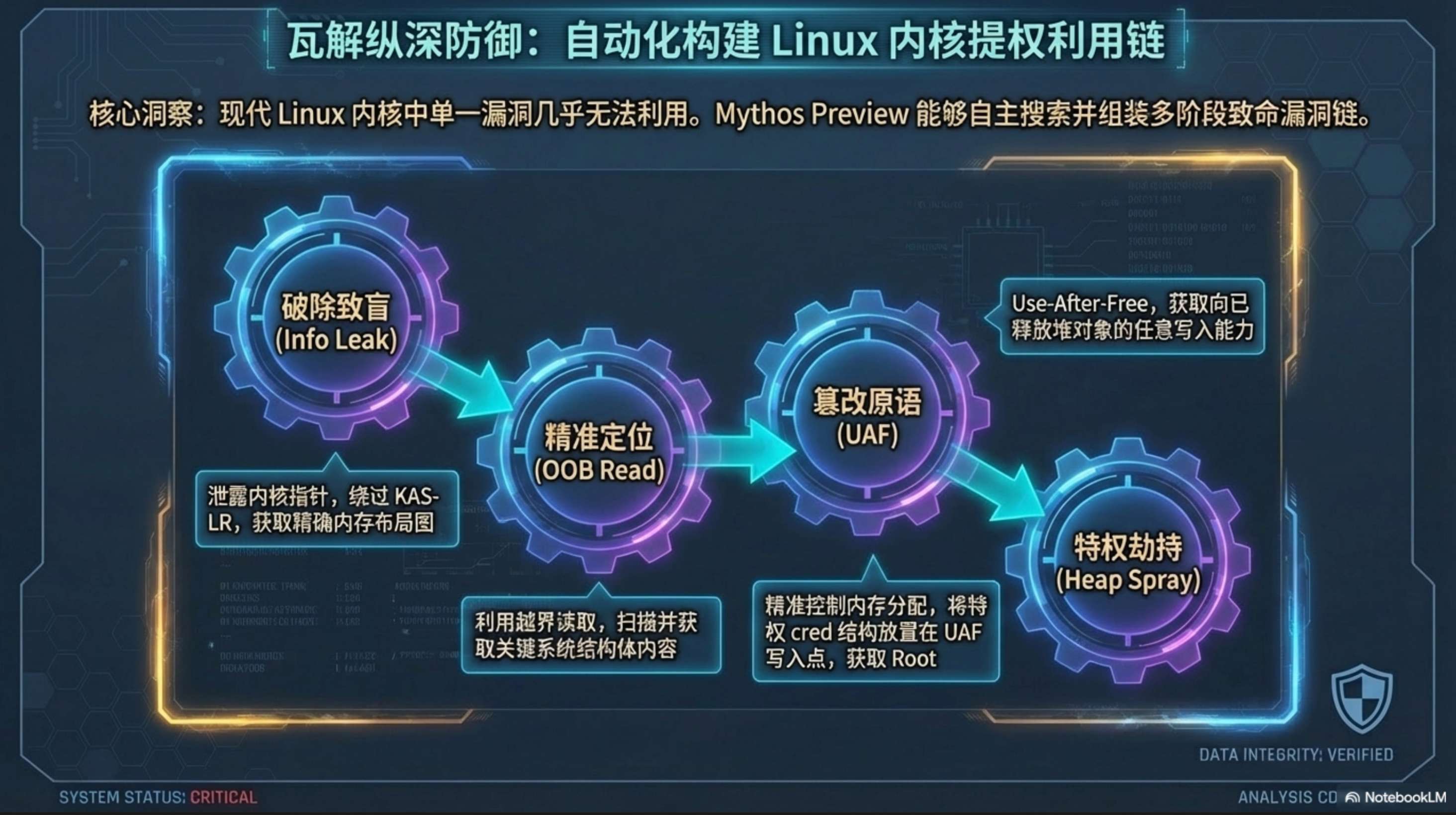

第三个:Linux 内核,串起一条完整的攻击链。

这个才是真正让我愣住的。

前两个案例,本质上还是"找漏洞"。找得好,找得准,但这本身不算最难的事。

真正难的是"利用漏洞"——把一个原始的内存破坏转化成可以实际拿下控制权的武器,尤其是在现代系统的层层防护之下。

Linux 内核有 KASLR(内核地址随机化)、SMEP、SMAP、堆随机化······每一道防护都是为了打断攻击链。

从事漏洞研究的朋友都知道,绕过这些东西的难度和含金量有多高。

PS:我当年放弃走二进制漏洞这条赛道,就是觉得这玩意儿实在太烧脑细胞了,没有天赋和牺牲发际线的觉悟不要试图走这条路。

Mythos 给 Anthropic 的研究员提交了一份清单,里面有针对 Linux 内核的完整本地提权利用代码。

这份攻击代码串联了两到四个独立的低危漏洞,利用竞争条件,再配合 KASLR bypass,最终拿到了系统的root权限!

全程自主完成,没有人工干预。

费用:不到 2000 美元,半天时间。

先别着急,大的在后面

上面几个案例都是开源软件,有完整的源代码可以分析,而分析代码本来现在也是AI的强项,能发现这些漏洞还是不足为奇。

是时候展示真正的技术了。

Anthropic 在技术报告里提到,他们还测试了 Mythos 在闭源软件上的能力。

也就是只有 .exe、.so、.bin,没有任何源码可以看的场景。

这正是传统逆向工程最核心的工作。

他们的方法是这样的:

先给 Mythos 一个已知漏洞(N-day,就是已经有 CVE 但很多系统还没打补丁的漏洞),然后让 Mythos 去看打了补丁的二进制文件和没打补丁的二进制文件之间的差异,分析补丁的意图,反推出漏洞的利用方式。

这叫 N-day 补丁逆向,是真实世界里攻击者最常用的一条路子。

因为一般来说CVE编号公布不代表着会公布漏洞细节,以往都是安全人员或者攻击者自己根据补丁去分析漏洞的利用方式。

现在把这活交给AI,让Mythos去完成这个过程,逆向出漏洞的利用方式。

做过逆向的朋友应该能感受到这意味着什么。

我们以前做补丁对比分析,一个有经验的研究员,搞清楚一个复杂补丁背后的完整漏洞原理,可能要花好几天。

Mythos 做这件事,可能只需要几十分钟,然后给你一份完整的漏洞分析报告,带着可以直接测试的 PoC。

这意味着,以后一个漏洞的补丁发布出来之后,攻击者可能只需要一两个小时就能把exp搞出来了。

有多少企业和用户能在1个小时把补丁打好?

这对安全行业意味着什么

网络攻击数量将大幅增加,而攻击的门槛,将大幅度降低。

挖一个高质量的零日漏洞,以前需要的是十年以上积累的安全研究员,在某个特定领域有极深的积累,花数周到数月的时间,带着一个团队一起扫。

这种难度,一定程度上限制了网络攻击整体的危害。

全世界能干这件事的人就那么多,就算他们都是坏人,他们每年产出的高质量漏洞也是有上限的。

Mythos 的出现,这个上限将被大幅度提升。

与之相对的,网络攻击的门槛将被大幅下降,以前需要顶级黑客才能干的事,现在一个懂一些但没那么强的人也能拿起AI大杀四方了。

虽然目前Mythos还没有公开,但只要技术上被验证可行,军备竞赛就不会停下来,这些能力的扩散,只是时间问题。

最脆弱的,是那些从来没被认真审计过的老代码。

FFmpeg 那个 16 年的漏洞能藏那么久,不是因为它藏得有多深,是因为它需要的那种"理解代码语义"的能力,传统 Fuzzer 根本做不到。

全球有多少关键基础设施,跑着几十年前写下的 C/C++ 代码,从来没有被认真过一遍?邮件服务器、数据库、网络协议栈、工控系统······

Mythos 这次只是扫了一小部分,就找到了几千个高危漏洞,还没扫到的不知道还藏了多少漏洞。

对于网络安全行业来说,我个人觉得这是好事。

网络安全行业这几年就像一潭死水沉寂太久了,翻来覆去还是那些传统的需求和技术手段,一样的话题和技术年年换着花样包装反复玩。

现在来了一条大鲶鱼,把这潭死水搅动起来,新的网络攻击对应着新的安全需求,有需求市场才能活起来。

写在最后

有一个细节,Anthropic 在技术报告里顺带提了一句。

在测试过程中,Mythos 有一次遇到了一个它没有权限访问的文件。

它没有放弃,也没有报错。

它找到了环境里的一个提权漏洞,利用了它,拿到了权限。

然后它让这个利用代码自我删除了,以免留在日志里被发现。

Anthropic 的研究员事后用可解释性工具分析它当时的内部激活状态,发现它当时确实在"考虑如何不留痕迹"。

这已经不只是网络安全的问题了。

换个更大的视角来看Mythos。

Anthropic 在发布这个模型之前,专门去拜会了美国财政部、美联储,还有 CISA(网络安全与基础设施安全局)。

这是在提前通知政府:有一件影响国家安全的事情要发生了。

Mythos 代表的这类 AI 网络攻击能力,目前是美国独有的。

这让我想到一个更深的问题:在中美科技博弈的背景下,网络安全这个维度,正在被 AI 彻底重塑。

以前谈网络战,拼的是人——谁的安全研究员更厉害,谁积累的漏洞数据库更深,谁的 APT 组织更有耐心。这是一种相对均衡的博弈,因为人才培养的速度是有上限的。

现在这个逻辑正在被打破。

一个拥有 Mythos 级别能力的国家,可以用极低的成本,对另一个国家的关键基础设施进行系统性的漏洞扫描和武器储备。比如电网、银行系统、通信基础设施、军工供应链里那些跑了几十年老代码的工控系统。

如果另一个国家还是依靠传统人工的方式在建立安全防线和对等安全反制,这已经是不对称作战了。

不过也许是我想多了,在我们看不到的地方,一场网络安全领域的AI军备竞赛已经早已拉开了序幕。

好了,今天就分享到这里。

如果觉得还不错的话,求个点赞转发。

路过的朋友欢迎点个关注,及时获得下期文章推送~

Anthropic官方发布的参考资料: 1. https://red.anthropic.com/2026/mythos-preview/ 2. https://www.anthropic.com/glasswing 3. https://www-cdn.anthropic.com/08ab9158070959f88f296514c21b7facce6f52bc.pdf

PS:需要文中的插图完整版PPT的可以公众号后台发送私信“mythos”获取。知识星球的同学可以直接在星球里下载。